Osmedeus adalah pemindai kerentanan otomatis yang menganalisis sistem, subdomain, dan situs web untuk mengidentifikasi celah keamanan. Ini adalah alat keamanan yang berguna yang dapat memindai dan mengambil tangkapan layar dari target.

Osmedeus: Open Source Web Reconnaissance dan Scanner Vulnerability

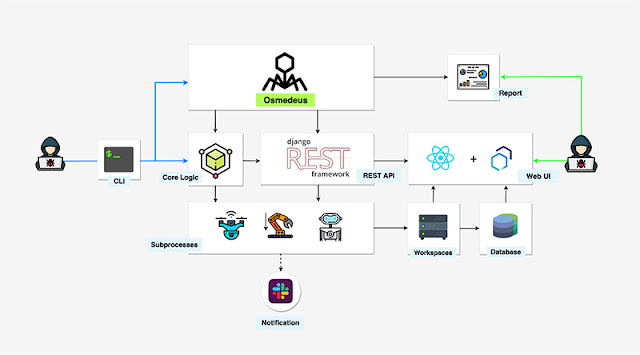

Osmedeus adalah pemindai kerentanan open source yang dikembangkan untuk melindungi organisasi Anda dari ancaman keamanan cyber yang segera terjadi. Ini menggabungkan yang terbaik dari pengawasan intranet dan ekstranet. Alat ini memiliki fitur yang melebihi sebagian besar alat pemindaian dan pengintaian premium di pasar.

Ini dapat digunakan untuk memindai jaringan target dan server Anda dari kerentanan. Ini fitur koleksi alat yang mengesankan seperti deteksi teknologi web, penemuan IP, dan penemuan mesin jalan belakang. Ini dapat memisahkan ruang kerja untuk menyimpan semua hasil pindai dan detail pendataan. Akhirnya, ini mendukung pemindaian berkelanjutan dan memungkinkan Anda melihat laporan pemindaian dari baris perintah.

Selain itu, dilengkapi dengan deteksi teknologi web, penemuan IP, dan fitur penemuan mesin jalan belakang. Aplikasi ini dapat memisahkan ruang kerja untuk menyimpan semua hasil pemindaian dan pencatatan detail. Terakhir, ini dapat mendukung pemindaian berkelanjutan dan memungkinkan Anda melihat laporan pemindaian dari baris perintah.

Highlights:

Jika digunakan dengan baik, Osmedeus dapat menjadi pemindai pengawasan dan kerentanan yang kuat dan efektif. Anda dapat menggunakannya untuk mengumpulkan informasi tentang server dan mengidentifikasi pola perilaku target. Meskipun alat ini dirancang untuk mengumpulkan data dari server web dan untuk tujuan pendidikan, Anda harus menggunakannya secara etis dan mematuhi hukum Keamanan Siber.Fitur:

- Subdomain Scan

- Subdomain TakeOver Scan

- Screenshot the target

- Basic recon like Whois, Dig info

- Web Technology detection

- IP Discovery

- CORS Scan

- SSL Scan

- Wayback Machine Discovery

- URL Discovery

- Headers Scan

- Port Scan

- Vulnerable Scan

- Separate workspaces to store all scan output and details logging

- REST API

- React Web UI

- Support Continuous Scan

- Slack notifications

- Easily view report from commanad line

Platform yang didukung:

- Kali Linux, *nix OS, and macOS

Instal Osmedeus

Kloning repo, arahkan ke dir yang berfungsi dan jalankan skrip install (disarankan untuk pengguna Kali Linux):

$ git clone https://github.com/j3ssie/Osmedeus

$ cd Osmedeus

$ ./install.shCatatan - * nix pengguna OS dan macOS: sebelum menginstal, pastikan Anda mengubah manajer paket dan shell default dan kemudian melanjutkan untuk menjalankan.

Penggunaan Dasar

Gunakan -hh untuk mendapatkan daftar semua opsi / perintah yang tersedia:

[*] Visit this page for complete usage: https://j3ssie.github.io/Osmedeus/

Basic Usage

===========

python3 osmedeus.py -t

python3 osmedeus.py -T

python3 osmedeus.py -m [-i |-I ] [-t workspace_name]

python3 osmedeus.py --report -t [-m ]

Advanced Usage

==============

[*] List all module

python3 osmedeus.py -M

[*] List all report mode

python3 osmedeus.py --report help

[*] Running with specific module

python3 osmedeus.py -t -m -i

[*] Example command

python3 osmedeus.py -m subdomain -t example.com

python3 osmedeus.py -t example.com --slow "subdomain"

python3 osmedeus.py -t sample2 -m vuln -i hosts.txt

python3 osmedeus.py -t sample2 -m dirb -i /tmp/list_of_hosts.txt

Remote Options

==============

--remote REMOTE Remote address for API, (default: https://127.0.0.1:5000)

--auth AUTH Specify authentication e.g: --auth="username:password"

See your config file for more detail (default: core/config.conf)

--client just run client stuff in case you already ran the Django server before

More options

==============

--update Update lastest from git

-c CONFIG, --config CONFIG

Specify config file (default: core/config.conf)

-w WORKSPACE, --workspace WORKSPACE

Custom workspace folder

-f, --force force to run the module again if output exists

-s, --slow "all"

All module running as slow mode

-s, --slow "subdomain"

Only running slow mode in subdomain module

--debug Just for debug purpose

إرسال تعليق

Komentar Spam Akan kami Hapus